Zero Trust Security: Không Tin Ai, Xác Minh Mọi Thứ

Mô hình bảo mật truyền thống: "Tin tưởng bên trong, nghi ngờ bên ngoài" — firewall bảo vệ perimeter, ai ở trong mạng nội bộ thì tự do truy cập mọi thứ. Nhưng thực tế phũ phàng: 60% breaches đến từ insider threats hoặc lateral movement sau khi attacker vượt qua firewall (IBM X-Force Threat Intelligence 2025). Chi phí trung bình mỗi data breach đạt $4.45 triệu (IBM Cost of a Data Breach 2024). Zero Trust đảo ngược hoàn toàn: "Không tin ai, xác minh mọi thứ, mọi lúc" — kể cả request từ bên trong mạng nội bộ, kể cả CEO của công ty. NIST SP 800-207 formal hóa Zero Trust Architecture làm tiêu chuẩn bảo mật liên bang Hoa Kỳ.

Tại Sao Perimeter Security Thất Bại?

Perimeter model hoạt động khi: tất cả employees ngồi trong văn phòng, servers nằm trong data center, không có cloud, không có remote work. Nhưng 2025: remote và hybrid teams truy cập từ Starbucks, sân bay, nhà riêng — "bên trong" và "bên ngoài" không còn ranh giới rõ ràng. Cloud services (AWS, Azure, GCP) phân tán data khắp nơi. BYOD (Bring Your Own Device) — nhân viên dùng laptop cá nhân truy cập company resources. Supply chain attacks (SolarWinds 2020, Log4j 2021) — attacker xâm nhập qua third-party software "đáng tin cậy." Tất cả những yếu tố này khiến "castle-and-moat" perimeter security trở nên lỗi thời.

3 Nguyên Tắc Cốt Lõi Của Zero Trust

🔍 Never Trust, Always Verify

Mọi request phải được xác thực và authorize — bất kể nguồn gốc. User đã login rồi? Vẫn verify JWT token mỗi API call, kiểm tra token expiry và permissions. Request từ internal service? Vẫn cần mTLS (mutual TLS) certificate — cả client và server verify lẫn nhau. Không có concept "trusted zone" — bất kỳ network segment nào cũng có thể bị compromise. Continuous verification thay thế one-time authentication: session re-evaluation dựa trên risk signals (location change, unusual time, new device).

🔒 Least Privilege Access

Mỗi user và service chỉ có quyền tối thiểu cần thiết để làm việc — không hơn. Developer không có admin access production database. Marketing không truy cập source code repository. Intern không có quyền delete trên production. Quyền cấp theo need-to-know basis, review định kỳ quarterly, revoke ngay khi nhân viên chuyển phòng ban hoặc nghỉ việc. Just-In-Time (JIT) access: quyền elevated chỉ cấp khi cần, tự động revoke sau thời gian giới hạn (ví dụ: 4 giờ để debug production issue).

🔬 Assume Breach

Luôn giả định hệ thống đã bị compromise — đây không phải pessimistic, mà là realistic. Design security như thể attacker đã ở bên trong network. Micro-segmentation ngăn lateral movement — attacker compromise 1 service không thể nhảy sang service khác. Encrypt everything: data at rest (AES-256), data in transit (TLS 1.3), data in use (nếu cần). Monitor mọi activity cho anomaly detection: đăng nhập lúc 3AM từ IP lạ, download 10,000 records bất thường, privilege escalation attempt.

Zero Trust Trong Thực Tế: Case Studies

Google BeyondCorp (2014): Pioneer và trường hợp thực tiễn nổi tiếng nhất. Sau khi bị tấn công Operation Aurora (2009), Google quyết định bỏ VPN hoàn toàn. Mọi Google employee truy cập internal apps qua internet công cộng — không VPN. Identity-Aware Proxy xác minh 5 yếu tố: ai (identity qua MFA), từ đâu (device posture — corporate managed, OS patched, disk encrypted), truy cập gì (resource), lúc nào (time context), risk score tổng hợp. Kết quả: 100,000+ employees truy cập hệ thống an toàn từ mọi nơi trên thế giới.

ZTNA (Zero Trust Network Access): Thay thế VPN truyền thống cho enterprise. VPN cũ: connect vào VPN → thấy toàn bộ corporate network. ZTNA: user chỉ thấy và truy cập apps được authorize cụ thể, không thấy network topology. Leaders: Cloudflare Access (developer-friendly, tích hợp Cloudflare CDN), Zscaler Private Access (enterprise-scale, 150+ PoPs toàn cầu), Palo Alto Prisma Access (tích hợp firewall ecosystem). Phù hợp: team remote, hybrid work, multi-cloud.

Micro-segmentation: Chia network thành các segments nhỏ, mỗi segment có security policy riêng. Database server chỉ nhận connection từ app server (port 5432), không từ developer workstation. Redis chỉ accessible từ API containers. Nếu attacker compromise 1 developer laptop → không thể lateral movement đến database, không thể access production API. BanhCuonFlow on-premise khuyên dùng Docker network isolation: mỗi service group trong bridge network riêng, chỉ expose ports cần thiết.

Triển Khai Zero Trust: Lộ Trình Cho Doanh Nghiệp Việt Nam

Phase 1 — Identity Foundation (Tháng 1-3): Triển khai MFA (Multi-Factor Authentication) cho tất cả tài khoản, đặc biệt admin accounts. SSO (Single Sign-On) tập trung qua Azure AD, Google Workspace, hoặc Keycloak (open-source). Inventory tất cả devices truy cập company resources. Chi phí: thấp, impact bảo mật: rất cao — MFA ngăn chặn 99.9% automated attacks (Microsoft).

Phase 2 — Access Control (Tháng 4-6): Implement RBAC (Role-Based Access Control) cho tất cả applications. Review và minimize permissions — revoke admin access không cần thiết. Enable conditional access policies: block login từ quốc gia không có nhân viên, require MFA cho risky sign-ins. Encrypt data at rest cho databases và file storage.

Phase 3 — Network Segmentation (Tháng 7-9): Triển khai micro-segmentation cho production infrastructure. Implement mTLS cho service-to-service communication. Deploy ZTNA thay thế VPN cho remote access. Audit và disable unnecessary network ports, protocols, services.

Phase 4 — Continuous Monitoring (Tháng 10-12): SIEM (Security Information and Event Management) centralize security logs. Anomaly detection cho unusual access patterns. Automated incident response playbooks. Regular penetration testing (quarterly). Security awareness training cho toàn bộ nhân viên.

BanhCuonFlow & Zero Trust

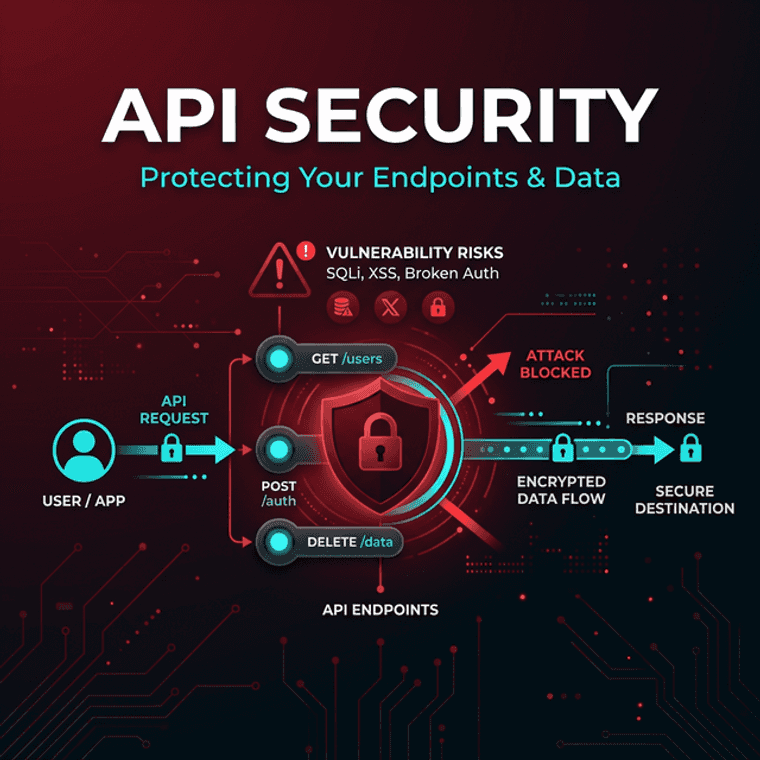

BanhCuonFlow áp dụng Zero Trust principles ở nhiều tầng: API level: Mọi endpoint require JWT token + RBAC permission check — không có public endpoint nào ngoài login. Data level: Row-level security — user chỉ thấy data thuộc department/workspace mình, không thể access data cross-tenant. Infrastructure: Docker container isolation, mỗi service trong network riêng, chỉ expose ports cần thiết qua reverse proxy. Audit trail: Log mọi action (ai, làm gì, lúc nào, IP, user agent, kết quả) cho forensic analysis — immutable audit logs không thể xóa hoặc sửa.